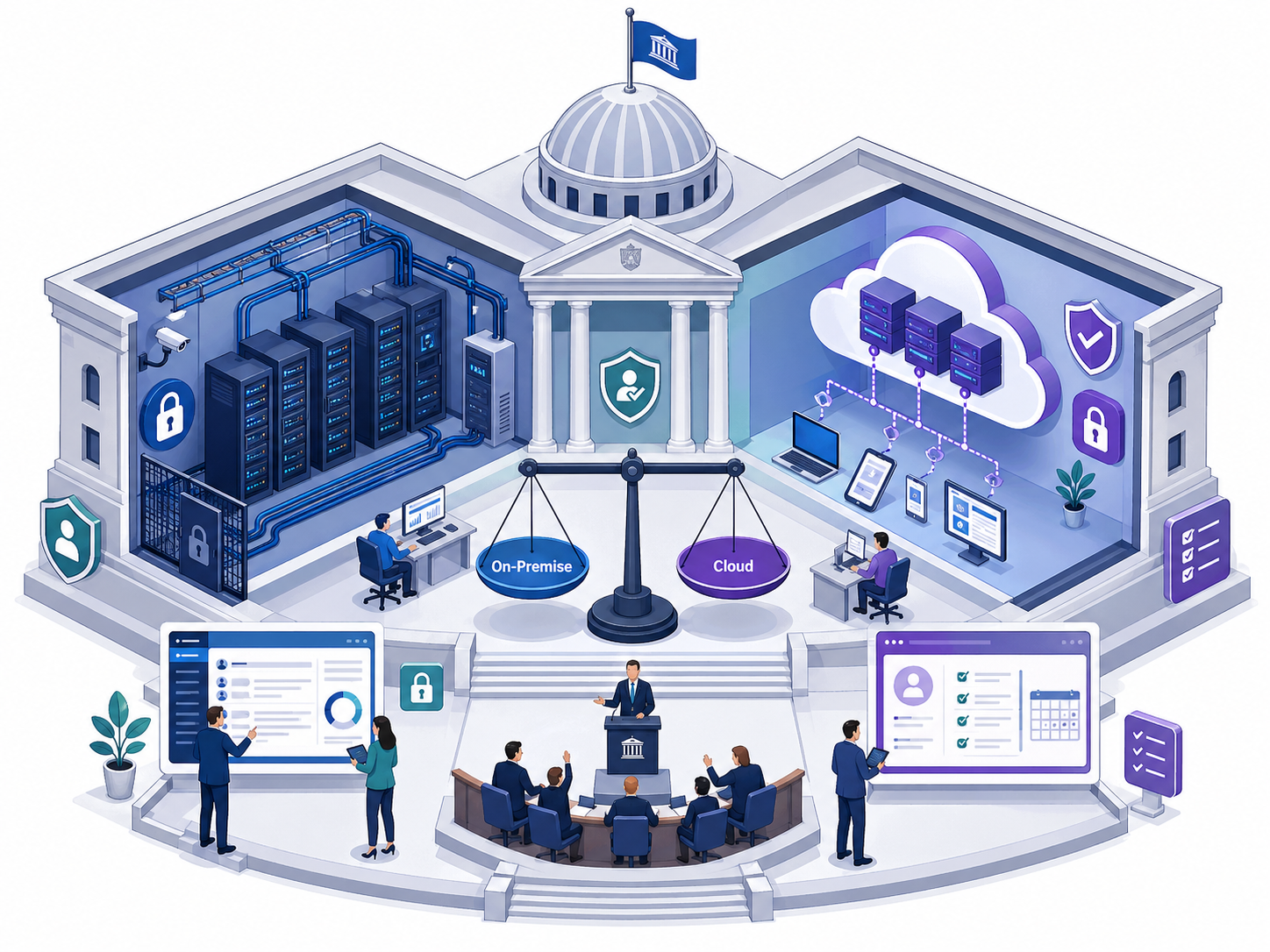

Parlamente, Fraktionen und ihre Verwaltungen arbeiten mit sensiblen Informationen: personenbezogene Daten von Abgeordneten und Bürgerinnen und Bürgern, vertrauliche Strategiepapiere, interne Bewertungen von Gesetzesinitiativen, Sitzungsprotokolle und mehr. Gleichzeitig steigt der Druck, Prozesse zu digitalisieren, effizienter zu werden und flexibel auf politische wie gesellschaftliche Entwicklungen zu reagieren. In diesem Spannungsfeld stellt sich die Frage: Soll Parlamentssoftware in der Cloud oder On-Premise betrieben werden?

Für IT-Verantwortliche ist dies keine rein technische, sondern vor allem eine datenschutz-, sicherheits- und governance-relevante Weichenstellung. Datenschutz hängt nicht nur vom Betriebsmodell ab, sondern vor allem von Systemarchitektur, Prozessen, organisatorischen Verantwortlichkeiten und der eingesetzten Fachsoftware. Der Beitrag beleuchtet die besonderen Datenschutzanforderungen im parlamentarischen Umfeld, vergleicht Cloud- und On-Premise-Modelle auf konzeptioneller Ebene und zeigt, wie Sie strukturiert zu einer tragfähigen Entscheidung gelangen, ohne konkrete Betriebsmodelle einzelner Lösungen zu unterstellen.

1. Institutionelle Besonderheiten im parlamentarischen Umfeld

„Das Parlament“ ist kein einheitlicher Akteur, sondern ein Gefüge mehrerer Verantwortlicher.

Typische Akteure:

- Parlamentsverwaltung:

- eigenständige öffentliche Stelle mit eigener Leitung, Budgethoheit und Datenschutzorganisation

- Fraktionen:

- rechtlich eigenständig, häufig mit eigenen IT-Strukturen und eigenen Datenschutzregelungen

- Abgeordnetenbüros:

- individuelle Mandatsträger mit eigenen Mitarbeitenden und teils separater IT-Nutzung

- Parteien:

- organisatorisch und rechtlich von Fraktionen und Parlament zu trennen, mit eigenen Rechtsgrundlagen

Wesentliche Fragen:

- Wer ist Verantwortlicher im Sinne der DSGVO?

- Wo liegt gemeinsame Verantwortlichkeit?

- Wo bestehen klare Trennlinien, etwa zwischen Partei- und Parlamentsdaten?

Insbesondere an der Schnittstelle zwischen Partei, Fraktion und Abgeordnetenbüro entstehen Abgrenzungsfragen. Parlamentssoftware sollte helfen, Datenflüsse sauber zu trennen und Verantwortlichkeiten technisch abbildbar zu machen.

1.1 Gemeinsame und getrennte Verantwortlichkeit

Konstellationen können sein:

- gemeinsame Nutzung eines Systems durch Fraktionen und Verwaltung mit mandantenbezogener Trennung

- Nutzung zentraler Verzeichnisdienste durch unterschiedliche Verantwortliche

- Bereitstellung von Portalen, in denen unterschiedliche Akteure in definierten Rollen auftreten

Je nach Ausgestaltung kommen insbesondere in Betracht:

- gemeinsame Verantwortlichkeit nach Art. 26 DSGVO mit klaren vertraglichen Regelungen

- getrennte Verantwortlichkeit mit gemeinsamer Infrastruktur und klar definierten Auftragsverarbeitungsverhältnissen

Parlamentssoftware muss Rollen- und Berechtigungskonzepte, Mandantentrennung und Protokollierung so unterstützen, dass diese Modelle technisch nachvollziehbar abbildbar sind.

2. Besondere Datenschutzanforderungen im parlamentarischen Kontext

2.1 Rechtlicher Rahmen

Im parlamentarischen Umfeld wirken zusammen:

- DSGVO als zentrale europäische Grundlage

- Bundes- bzw. Landesdatenschutzgesetze

- Parlamentsgesetze, Geschäftsordnungen, Datenschutzordnungen der Parlamente und Fraktionen

- Archivgesetze und spezielle Parlamentsarchivregelungen

- hausinterne Geheimschutz- und Sicherheitsregelungen

Parlamente haben teilweise eigene Datenschutzaufsichtsstrukturen. Fraktionen können anderen Aufsichten unterstehen als die Verwaltung. Dies beeinflusst:

- Prüfzuständigkeiten

- Anforderungen an Dokumentation und Nachweise

- Einbindung des oder der Datenschutzbeauftragten

2.2 Schutzbedürftige Datenarten

Parlamentssoftware verarbeitet typischerweise:

- personenbezogene Daten von Abgeordneten, Mitarbeitenden und Bürgerinnen und Bürgern

- sensible Inhalte von Petitionen, Eingaben, Anhörungen, Untersuchungsausschüssen

- politische Bewertungen, Strategiepapiere, interne Stellungnahmen

- besondere Kategorien personenbezogener Daten (z.B. politische Meinung, Gesundheit, religiöse Überzeugung, strafrechtliche Angaben)

Schutzklassen reichen von öffentlich zugänglichen Drucksachen bis hin zu Informationen mit sehr hohem Schutzbedarf. Systeme müssen:

- diese Schutzklassen metadatenseitig abbilden

- differenzierte Berechtigungen, Sperr- und Sichtbarkeitsregeln ermöglichen

- technische Trennungen (z.B. für besonders schutzbedürftige Gremien) unterstützen

2.3 Risiko- und Bedrohungslage

Parlamentarische Daten sind ein attraktives Ziel für:

- externe Angriffe (Hacking, Ransomware, Phishing)

- politisch motivierte Angriffe und Desinformationskampagnen

- unbefugte interne Zugriffe, Fehlkonfigurationen oder Schatten-IT

Neben Vertraulichkeit sind Integrität, Verfügbarkeit und Nachvollziehbarkeit entscheidend:

- unverfälschte Dokumentation parlamentarischer Vorgänge

- funktionierender Sitzungs- und Abstimmungsbetrieb auch in Krisen

- nachweisbare Historien von Änderungen und Zugriffen

3. Grundprinzipien des Datenschutzes – unabhängig vom Betriebsmodell

3.1 Privacy by Design und Privacy by Default

Parlamentssoftware sollte:

- Datenschutz und Sicherheit bereits in der Architektur berücksichtigen

- restriktive Voreinstellungen nutzen

- Rollen- und Rechtekonzepte nach dem Need-to-know-Prinzip unterstützen

- Möglichkeiten zur Pseudonymisierung/Anonymisierung dort bieten, wo sie sinnvoll sind

3.2 Technische und organisatorische Maßnahmen

Erforderlich sind u.a.:

- Verschlüsselung im Transport und, je nach Schutzbedarf, im Ruhezustand

- starke Authentifizierung und angebundenes Identitätsmanagement

- feingranulare Rollen- und Rechteverwaltung mit regelmäßiger Überprüfung

- Protokollierung sicherheitsrelevanter Aktionen

- geregelte Backup-, Recovery- und Notfallkonzepte

- Nutzer- und Sensibilisierungsprogramme

3.3 Governance und Prozesse

Wesentlich sind:

- klare Zuständigkeiten in IT, Fachbereichen, Datenschutz, Informationssicherheit

- verbindliche Richtlinien zur Nutzung der Systeme, inklusive mobiler Arbeit

- interne Audits, Penetrationstests und regelmäßige Reviews

- definierte Prozesse für Datenschutzvorfälle und sicherheitsrelevante Ereignisse

Ein unsicher betriebener On-Premise-Server ist für den Datenschutz kritischer als eine gut abgesicherte Lösung in einem professionell betriebenen Rechenzentrum – unabhängig davon, ob dieses intern oder extern betrieben wird.

4. On-Premise – Kontrollvorteile und Ressourcenerfordernisse

4.1 Vorteile

Ein Betrieb im eigenen oder behördlichen Rechenzentrum bietet:

- physische Kontrolle über Server und Speicher

- hohe Transparenz zu Datenstandort und Zugriffswegen

- Möglichkeit, interne Sicherheitsvorgaben konsistent umzusetzen

Gerade bei besonders schutzbedürftigen Informationen wird On-Premise-Betrieb häufig bevorzugt oder vorgegeben.

4.2 Anforderungen und Herausforderungen

On-Premise-Betrieb erfordert u.a.:

- belastbare physische und logische Sicherheitskonzepte

- ausreichende personelle und finanzielle Ressourcen

- gelebte Prozesse für Patch-, Change- und Incident-Management

Herausforderungen sind:

- veraltete Infrastruktur, wenn Erneuerungen aufgeschoben werden

- Abhängigkeit von wenigen Schlüsselpersonen

- hohe Anforderungen an 24/7-Betrieb und Monitoring

On-Premise kann datenschutzrechtliche Vorteile nur entfalten, wenn die Institution diese Anforderungen dauerhaft erfüllen kann.

5. Cloud – Potenziale und Risiken aus Datenschutzsicht

5.1 Modelle und geteilte Verantwortung

Bei Cloud-Lösungen gilt stets:

- die parlamentarische Institution bleibt Verantwortliche im Sinne der DSGVO

- der Cloud-Anbieter agiert regelmäßig als Auftragsverarbeiter

- Verantwortlichkeiten sind vertraglich (inklusive Art.-28-DSGVO-Konstellationen) zu regeln

Je nach Modell (IaaS, PaaS, SaaS) verschiebt sich die technische Verantwortung, nicht jedoch die datenschutzrechtliche Grundverantwortung.

5.2 Datenstandort und internationale Übermittlungen

Wesentlich sind:

- Hosting in der EU/EWR, soweit möglich und passend

- Prüfung von Drittstaatenbezügen (z.B. Muttergesellschaften außerhalb der EU)

- Absicherung durch vertragliche Regelungen und technische Maßnahmen (insbesondere Verschlüsselung und Schlüsselkontrolle)

Für Parlamente ist eine dokumentierte Bewertung von Datenstandorten und Zugriffsmöglichkeiten entscheidend.

5.3 Sicherheitsvorteile

Seriöse Anbieter stellen häufig:

- zertifizierte Rechenzentren

- standardisierte Sicherheitsprozesse

- kontinuierliche Updates und Patches

- hochverfügbare, georedundante Infrastrukturen

Diese Vorteile können besonders für Institutionen mit begrenzten eigenen IT-Ressourcen relevant sein.

5.4 Spezifische Risiken

Zu adressieren sind:

- wahrgenommener Kontrollverlust

- Abhängigkeit vom Anbieter (Vendor Lock-in, Exit-Strategien)

- Schutz von Metadaten und Administrationszugriffen

- genaue Regelung von Protokollzugriff, Forensik und Vorfallbearbeitung

Diese Punkte sollten in vertraglichen Vereinbarungen, Sicherheitskonzepten und internen Richtlinien präzise definiert werden.

6. Systematischer Vergleich: Cloud vs. On-Premise

6.1 Kriterien

Für die Entscheidungsfindung bieten sich u.a. folgende Kriterien an:

- Schutzbedarf der verarbeiteten Daten

- institutionelle Vorgaben zu Datenstandorten

- vorhandene IT-Infrastruktur und Ressourcen

- Anforderungen an Skalierbarkeit und Verfügbarkeit

- Integrationskomplexität in bestehende Landschaft

- Governance- und Kontrollanforderungen

Diese Kriterien sollten gemeinsam mit Fachbereichen, Datenschutz, Informationssicherheit und politischen Gremien bewertet werden.

6.2 Typische Zielbilder

Aus der Praxis ergeben sich oft hybride Szenarien:

- besonders schutzbedürftige und klassifizierte Informationen bleiben strikt On-Premise in gesicherten Zonen

- weniger schutzbedürftige Anwendungen und externe Portale können in geeigneten Cloud- oder Rechenzentrumsumgebungen betrieben werden

- Parlamentsdokumentation und Sitzungsmanagement werden so integriert, dass sowohl interne als auch öffentliche Anforderungen erfüllt werden können

Wichtig ist, dass Schutzbedarf, Betriebsmodell und Organisationsstrukturen konsistent aufeinander abgestimmt werden.

7. Modellübergreifende Datenschutz-Maßnahmen

Unabhängig vom gewählten Betriebsmodell gelten bestimmte Anforderungen gleichermaßen.

7.1 Rollenmodell und Identitätsmanagement

Die Parlamentssoftware sollte:

- ein feingranulares Rollen- und Rechtekonzept bereitstellen

- Mandantentrennung zwischen Fraktionen, Verwaltung und Öffentlichkeit unterstützen

- an zentrale Verzeichnisdienste angebunden werden können

- Lebenszyklen von Identitäten und Rollen (z.B. bei Legislaturwechseln) abbilden

7.2 Verschlüsselungs- und Kommunikationssicherheit

Erforderlich sind:

- konsistente Transportverschlüsselung

- angemessene Verschlüsselung gespeicherter Daten

- abgestimmtes Schlüsselmanagement mit klaren Rollen

- sicheren Umgang mit mobilen Zugriffen und Offline-Funktionen

7.3 Aufbewahrung, Löschung und Archivierung

Die Software sollte:

- Aufbewahrungsfristen konfigurierbar machen

- Funktionen für Sperrung, Löschung oder Anonymisierung entsprechend Schutzbedarfen bieten

- Schnittstellen zur Übergabe an Parlamentsarchive unterstützen

7.4 Auditierbarkeit und Protokollierung

Wesentlich sind:

- manipulationssichere Protokolle von Zugriffen und Änderungen

- auswertbare Logs für interne Audits, Datenschutzprüfungen und Sicherheitsanalysen

- klare Rollen für den Zugriff auf Protokolldaten (z.B. Datenschutz, Informationssicherheit)

8. Parlamentsdokumentation als Anwendungsfall

Als zentrales Beispiel für Parlamentssoftware eignet sich ein System für Parlamentsdokumentation.

Wesentliche Anforderungen:

- Verwaltung von Vorgängen, Dokumenten und Sitzungen

- Verknüpfung von Unterlagen mit Gremien, Personen und Fraktionen

- differenzierte Rechtevergabe für interne und öffentliche Informationen

- Integration in E-Akte, DMS, CMS, Identitätsmanagement und Veröffentlichungsportale

- revisionssichere Dokumentation und Historisierung

Die Parlamentsdokumentation von GLOMAS ist als Plattform für legislative Gremien und Ausschüsse konzipiert und auf Sitzungs- und Dokumentationsprozesse ausgerichtet. Sie steht für schlanke Abläufe, hohe IT-Sicherheit und eine zukunftsorientierte Steuerung komplexer Sitzungsprozesse. Zu den zentralen Stärken gehören:

- eine zentrale Ablage für Sitzungsunterlagen und Beschlüsse

- automatische Fristenüberwachung und revisionssichere Protokollierung

- flexible Rollen- und Rechtevergabe

- Unterstützung aktueller Anforderungen an Datenschutz und Informationssicherheit

- leistungsfähige Such- und Reporting-Funktionen für Recherchen zu Beratungsverläufen und Entscheidungsfolgen

Damit bietet die Parlamentsdokumentation von GLOMAS eine praxisnahe Grundlage, um Parlamentsinformationen strukturiert zu verwalten und Transparenzanforderungen effizient zu erfüllen. Wie genau der technische Betrieb (On-Premise, Rechenzentrum der öffentlichen Hand oder Cloud-Ansatz) ausgestaltet wird, hängt von den individuellen Rahmenbedingungen und strategischen Entscheidungen der jeweiligen Institution ab.

Weitere Informationen finden Sie unter www.glomas.de/parlamentsdokumentation.

9. Vorgehensweise für IT-Verantwortliche

9.1 Schutzbedarfsanalyse

- identifizieren Sie Datenarten und Schutzklassen

- bewerten Sie rechtliche und politische Sensitivität

- beziehen Sie Fachbereiche, Datenschutz und Informationssicherheit ein

9.2 Ressourcen- und Infrastrukturanalyse

- prüfen Sie, welche IT-Ressourcen langfristig intern verfügbar sind

- bewerten Sie Zustand und Perspektive der eigenen Rechenzentren

- klären Sie, welche Aufgaben Sie extern vergeben möchten oder müssen

9.3 Modellvergleich und Entscheidungsdokumentation

- erstellen Sie einen Kriterienkatalog

- vergleichen Sie Szenarien (On-Premise, Cloud, Hybrid)

- dokumentieren Sie Bewertungsgrundlagen und Entscheidungen so, dass sie gegenüber internen Gremien und Aufsichtsstrukturen nachvollziehbar sind

9.4 Proof of Concept und Datenschutzbewertung

- testen Sie ausgewählte Lösungen in Pilotbereichen

- prüfen Sie technische und organisatorische TOM konkret

- führen Sie – wo erforderlich – eine Datenschutz-Folgenabschätzung durch

9.5 Betrieb, Monitoring und Weiterentwicklung

- etablieren Sie kontinuierliches Sicherheits- und Datenschutzmonitoring

- planen Sie regelmäßige Reviews des Betriebsmodells

- passen Sie Prozesse und Konfigurationen an neue rechtliche, technische oder organisatorische Entwicklungen an

10. Fazit

Die Frage „Cloud oder On-Premise?“ im parlamentarischen Umfeld lässt sich nicht pauschal beantworten. Entscheidend ist, dass Datenschutz, Informationssicherheit und Governance unabhängig vom Betriebsmodell konsequent umgesetzt werden. On-Premise-Betrieb bietet Kontrollvorteile, ist aber ressourcenintensiv. Cloud-Ansätze können ein hohes Sicherheitsniveau bieten, erfordern jedoch sorgfältige Auswahl, vertragliche Steuerung und technische Absicherung.

Mit einer spezialisierten Fachsoftware wie der Parlamentsdokumentation von GLOMAS und klar definierten organisatorischen Strukturen können Parlamente und Fraktionen ein betrieblich passendes Modell wählen und zugleich die besonderen Datenschutzanforderungen parlamentarischer Arbeit nachhaltig erfüllen.